Die Welt ist durchsuchbar geworden. Mit Google finden wir die passenden Internetseiten. Die Windows Explorer Suchleiste findet im besten Fall die benötigte Datei auf dem Computer und mit der Funktionalität Steuerung + F durchforstet man hunderte von Seiten digitalisierter Bücher im Adobe Acrobat Reader. Suchen wir ein Auto, eine Wohnung, eine Versicherung, Freundschaften oder die nächste Zugverbindung, haben wir bestimmte Apps auf dem Smartphone, die dazu immer passende Treffer bereithalten.

„Die Suchfunktion innerhalb einer bestimmten Anwendung, eines Fachverfahrens, einer App oder einer Webseite ist zu einem gesellschaftlichen Konsens geworden und gehört zum Standardrepertoire der Digitalisierung. Eine Suche innerhalb mehrerer Anwendungen ist eine Herausforderung.“

Doch ist die Welt nicht ein wenig komplizierter, als eine integrierte Suchleiste, ein Treffer oder ein im Verborgenen generierter Vorschlag uns vorzugeben scheinen? Durch die Benutzung der Suchleiste hinterfragen wir nicht, welche Daten dahinter abgefragt werden. Würden wir merken, wenn eine Suchmaschine uns gewisse Daten vorenthält, die besser zu unserer Suchanfrage gepasst hätten? Oder wenn diese weniger relevante Daten höher rankt? Selektive Suchergebnisse begegnen uns in Kartenansichten, in denen bereits besuchte Orte prominenter dargestellt werden als andere. Man kann dies als ein Merkmal für eine gute Search Experience deuten, wenn man besuchte Orte nicht erneut suchen muss. Mit diesem Feature wird unsere Entscheidung signifikant beeinflusst und es besteht die Möglichkeit, in einer gesellschaftlichen Filterblase zu landen.

Die Filterblase – Symptom des Algorithmus?

In Zeiten in denen Geschäftsmodelle zwischen kostenlosen und bezahlenden User*innen unterscheiden, demokratische Strukturen in Ländern mit länderspezifischen Suchmaschinen schwanken und gesellschaftliche Blasenbildungen zur Normalität gehören, ist es an der Zeit, Suchtechnologien gesellschaftlich und technologisch näher zu betrachten.

Grundsätzlich sind wir als Nutzer*innen mit der Suchfunktion zufrieden, denn die Suche gibt immer vor, passende Ergebnisse zuliefern. Für uns ist nicht erkennbar, ob andere Suchergebnisse existieren, aber aus strukturellen, politischen oder technologischen Gründen nicht angezeigt werden. So tragen wir vermeintlich alle einen blinden Fleck des Unwissens mit uns herum und sind uns nicht darüber bewusst, was wir nicht wissen. Doch welchen Limitierungen begegnen wir im Alltag und wie können wir den Suchprozess selbst in die Hand nehmen?

Die Limitierung der Suche

Eine Limitierung ist es, wenn Behörden aus Anträgen, Gerichtsurteilen oder Bescheiden PDFs generieren und über die Suchleiste von Windows Explorer keine Antwort finden, wenn Sie nach einem Geburtsdatum suchen.

Einige Webseiten limitieren ihren Zugang absichtlich, um sich vor jeder Suchmaschinenindexierung zu wehren und so nur bestimmten Personen Zugang zu den meist illegalen Services und Dienstleistungen zu gewähren.

Oder nehmen wir das Beispiel von Ransomware-Angriffen. Solch eine Straftat nachzuweisen, bei der mit unterschiedlichen IP- oder E-Mail-Adressen sowie Wohnanschriften aus unterschiedlichen Orten illegale Machenschaften erfolgen und ein internationales Team im Hintergrund agiert, stellt die Behörden vor eine große Herausforderung. Denn es gibt kein einheitliches System, das Personen im Internet identifiziert, sondern nur kleine Bruchstücke wie Cookies, IP-Adressen und Accounts, mit denen sich lediglich gerätegebundene Indizien finden lassen. Bleiben diese Indizien unverbunden und existiert dafür keine einheitliche Sicht, kann man auch keine möglichen Täterhypothesen über den Tathergang bilden.

Auf der anderen Seite stehen die Sicherheitsverantwortlichen. Sie sind in einer Behörde mit tausenden von Mitarbeitenden dafür zuständig, dass das Behördennetz, jede Anwendung, jedes Smartphone und PC, jeder Behördenserver, jeder Download und jeder Port 24/7 sicher bleibt. Die damit verbundenen Datenquellen wurden von den verschiedenen Herstellern aber nie dazu designt, in einen uniformen Datentopf einzufließen und damit die Sicherheit eines komplett individuellen Behördennetzwerks abzubilden.

„Daten untereinander zu verknüpfen und aus dem Datenbestand die richtige Schlussfolgerung zu ziehen, ist eine der größten Herausforderungen der heutigen Digitalisierung. Viele Hersteller verwenden oftmals nicht einheitliche Schnittstellen und Formate.“

Datennormalisierung als Lösungsoption

Daten können aber heutzutage in einem übergeordneten Schema normalisiert werden. Das bedeutet, dass wir uns nicht mehr die Daten in unterschiedlichen Systemen anschauen, sondern eine Suchlösung über alle normalisierten Quellen etablieren können, die die gewünschten Informationen rechtzeitig finden kann. Die Datennormalisierung ist die Grundvoraussetzung, in komplexen Systemlandschaften erfolgreich suchen zu können. Seien es PDF-Anträge, Maschinendaten, Userdaten oder Websitetraffic oder die Überwachung von Systemlandschaften.

In normalisierten Daten können mithilfe einer Alarmfunktion Ausfälle in digitalen Services rechtzeitig verhindert werden, indem auf redundante Systeme umgeschaltet wird. Vor allem Behörden haben eine große Verantwortung gegenüber den Bürger*innen und können durch nicht glatt laufende digitale Prozesse und Services das Vertrauen der Bürger*innen in den Staat verspielen. Das ist insbesondere dann schmerzhaft, wenn Portale nicht verfügbar sind oder sicherheitskritische Vorfälle in der Presse landen, weil Bürgerdaten in falsche Hände geraten sind. Es ist also erstrebenswert, das Thema Suche in unseren Alltag weiter zu integrieren und zu optimieren.

Die Möglichkeiten einer optimalen, allumfassenden Suche?

Wenn wir alles wüssten, würden wir wohl alle an der Börse auf die richtigen Aktien setzen oder die endlichen Ressourcen nach Verbrauchszeiten schonender einsetzen und damit Recyclingkreisläufe revolutionieren. Wir würden unseren Alltag durch signifikant bessere Entscheidungen deutlich verbessern können.

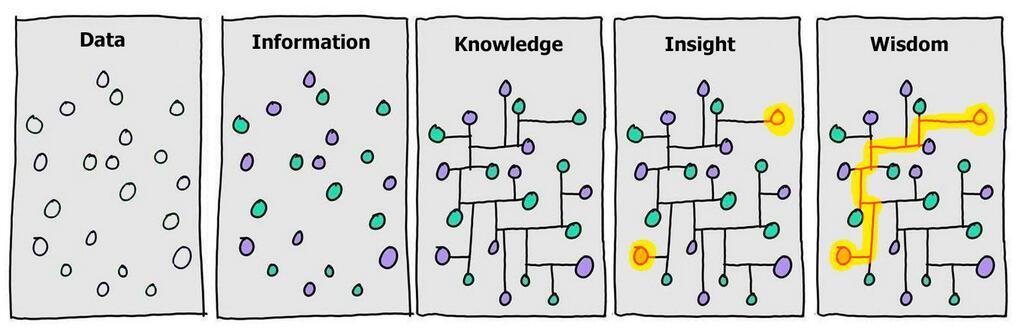

Daten untereinander zu verbinden kann in zeitkritischen Situationen wie einem Terroranschlag Leben retten und bei einem gut geführten Gesundheitstracker die ein oder andere Krankheit verhindern, wenn man gewisse Lebensgewohnheiten ändert. Wir nähern uns dem Optimalzustand, indem wir nicht mehr nur Daten sammeln, sondern auch schlüssige Geschichten anhand von Daten erzählen können und so Erkenntnisse generieren, die unsere Zukunft deutlich verbessern.

Der Weg von den Daten zur Erkenntnis. Originalgraphik von Hugh MacLeod, erweitert von David Sommerville.

Die Schattenseiten einer optimalen, allumfassenden Suche

Wir schaffen versehentlich Ungleichgewichte in der Welt, indem wir bestimmten Personen Zugang zu Suchsystemen geben und anderen wiederum nicht. Diese Wissensungleichgewichte könnten zu Kartellbildung, Börsenblasen, Überwachungsszenarien, Bevorteilung privilegierter Personengruppen und weiteren Ungleichgewichten in der Gesellschaft führen.

Wie in der Systemtheorie und der Mathematik aber hinreichend untersucht, können wir uns abhängig von unseren Use Cases einem optimalen Suchsystem eigentlich nur annähern. Wie „sauber“ sind unsere Datenquellen? Nicht alle Datenquellen sind verifiziert und liefern glaubwürdige Informationen. Nicht jede Informationsquelle ist gleich eine technische Datenquelle, die man in ein Suchsystem einbinden und abfragen kann.

Würde man uns Menschen als Informationsquellen einbinden können, so würde man sicherlich manche Gedanken lieber nicht lesen wollen. Manche Themen sind so groß, dass man die Vollständigkeit der Informationen, die man für die Suche aufbereiten muss, nie umfassend gewährleisten kann. Wie gut sind unsere Maßnahmen entwickelt, um die Aktualität und Vollständigkeit der Daten möglichst hochzuhalten? Selbst Erkennungsregeln eines hochverfügbaren XDR Systems haben als Zyklus ein bestimmtes Abfrageintervall und durchsuchen die Daten nicht tatsächlich fortwährend. Je kürzer das Intervall, desto schneller kann ein Alarm in der Erkennungsregel den SOC-Mitarbeiter*innen über einen möglichen Indicator of Compromise (IOC) informieren. Die Suche ist also auch stets das Ergebnis der in sie investierten Gedanken und kann mit Tools wie Elastic die Kontrolle über die eigenen Daten wieder sicherstellen.

Die Möglichkeiten, Suchräume zu schaffen

„Jedes Fragen ist ein Suchen.“ – Martin Heidegger, Sein und Zeit

Es wird nie für jede unserer spezifischen Fragen des Lebens eine Suchleiste mit der passenden Antwort geben. Schon mal versucht, in drei unterschiedlichen Supermärkten mit eigenem Onlineshop in der Nähe, die eine vorrätige Dose passierte Tomaten einer bestimmten Marke zu finden? Vielleicht wird dies ein Suchproblem der Vergangenheit sein, wenn jemand dieses Suchproblem angehen möchte.

„Wir müssen uns mit dem Schmerz, etwas lange suchen zu müssen nicht abfinden, denn vieles kann man mit dem richtigen Suchwerkzeug selbst in die Hand nehmen.“

Mithilfe von Datenintegrationen ist der Anfang bereits getan. So lässt sich ein System je nach Use Case in einigen Tagen oder Wochen zusammenstellen. Elastic hat für besonders von der Usercommunity angefragte Suchkontexte im Bereich der IT-Security, Infrastrukturmonitoring oder Websuche themenspezifische Suchlösungen entwickelt, die einfach anzupassen sind und schnell in Betrieb genommen werden können. So betreten wir Suchräume, die wir uns ohne viel Aufwand nach unserem spezifischen Bedarf zusammenstellen können. In einem ersten Schritt gilt es also die Anforderungen für einen bestimmten Anwendungsfall zu definieren. Aus den Anforderungen kann entsprechend die passende Suchlösung angepasst und konfiguriert werden.

Über das eigene Suchvorhaben reflektieren

Die passende Softwarelösung, den richtigen Umfang einzusetzender Hardware und Ihre Vorstellung einer idealen Suchlösung analysieren wir gerne zusammen mit Ihnen in einem Co-creation Workshop. Vom Entwurf der Lösung bis zum Betrieb und Wartung dieser unterstützen wir auch bei technisch herausfordernden Fragestellungen zur Infrastruktur und erklären Ihnen alle Hardwareanforderungen. Dabei können Sie sichergehen, dass wir auch gesellschaftliche, ethische und rechtliche Aspekte wie Datenschutzgesetze und Zugriffsregularien mitberücksichtigen und Sie beim gemeinsamen Bau einer Suchmaschine bzw. Suchlösung kompetent beraten.

Kontakt

E-Mail: anastasiya.anisimova@fujitsu.com

LinkedIn: https://www.linkedin.com/in/anastasiyaanisimova/

Anastasiya Anisimova ist Consultant im Public Safety Team. Als studierte Kriminologin befasst sie sich mit neuen Kriminalitätsphänomenen und entwickelt den digitalen Strafverfolgungsprozess von Fujitsu weiter. Sie arbeitet an den Themen Digitale Forensik, Suchmaschinen, IT-Sicherheit, Datenanalyse, AI und entwirft neue Betriebs- und Servicekonzepte hierfür.